מְחַבֵּר:

John Pratt

תאריך הבריאה:

13 פברואר 2021

תאריך עדכון:

1 יולי 2024

תוֹכֶן

בתחילת הדרך, בימי "הימים הטובים", פריצה שימשה בעיקר כדי ללמוד יותר על מערכות ותקשוב בכלל. לאחרונה, פריצה קיבלה קונוטציה כהה יותר, הודות לכמה רעים בסרטים. חברות רבות מעסיקות האקרים לבדיקת נקודות החוזק והחולשה של מערכותיהן. האקרים אלה יודעים מתי להפסיק, והביטחון החיובי שהם בונים מקנה להם משכורת נדיבה. אם אתה מוכן לצלול ולהשתלט על אמנות זו, נשתף כמה טיפים כדי להתחיל!

לדרוך

חלק 1 מתוך 2: לפני שתתחיל לפרוץ

למדו שפת תכנות. אתה לא צריך להגביל את עצמך לשפה מסוימת, אבל יש מספר הנחיות.

למדו שפת תכנות. אתה לא צריך להגביל את עצמך לשפה מסוימת, אבל יש מספר הנחיות. - C היא השפה איתה בנויה יוניקס. זה מלמד אותך (כמו גם הַרכָּבָה) משהו חשוב מאוד בפריצה: איך עובד זיכרון המחשב.

- פייתון או רובי הן שפות סקריפט חזקות יותר בהן ניתן להשתמש באוטומציה של משימות שונות.

- פרל היא גם בחירה טובה למדי, בעוד ש- PHP שווה ללמוד מכיוון שרוב יישומי האינטרנט משתמשים בה.

- סקריפטים של Bash הם חובה. זה הכרחי כדי לתפעל בקלות מערכות יוניקס / לינוקס - כתוב סקריפטים שעושים את רוב העבודה בשבילך.

- שפת הרכבה או הַרכָּבָה זה משהו שאתה צריך לדעת. זו שפת ברירת המחדל שהמעבד שלך מבין, ויש לה מספר וריאציות. בסופו של דבר, כל התוכניות מתפרשות בסופו של דבר כמכלולים. למעשה אינך יכול להשתמש בתוכנית אם אינך מכיר מכלול.

דע מה המטרה שלך. הליך איסוף המידע מכונה "ספירה". ככל שתדעו יותר כך תפגשו פחות הפתעות.

דע מה המטרה שלך. הליך איסוף המידע מכונה "ספירה". ככל שתדעו יותר כך תפגשו פחות הפתעות.

חלק 2 מתוך 2: פריצה

השתמש במסוף * nix עבור הפקודות. בעזרת Cygwin תוכלו לחקות * nix ב- Windows. Nmap במיוחד משתמש ב- WinPCap להפעלה ב- Windows ואינו דורש Cygwin. עם זאת, Nmap אינו פועל במערכות Windows בגלל היעדר שקעים גולמיים. שקול גם להשתמש בלינוקס או BSD מכיוון שהם גמישים יותר. לרוב הפצות לינוקס יש כלים שימושיים רבים.

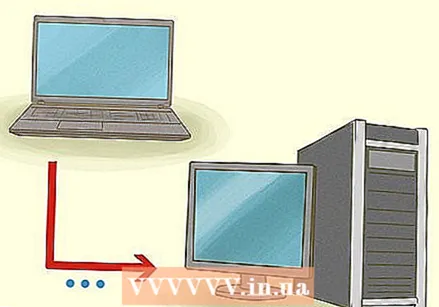

השתמש במסוף * nix עבור הפקודות. בעזרת Cygwin תוכלו לחקות * nix ב- Windows. Nmap במיוחד משתמש ב- WinPCap להפעלה ב- Windows ואינו דורש Cygwin. עם זאת, Nmap אינו פועל במערכות Windows בגלל היעדר שקעים גולמיים. שקול גם להשתמש בלינוקס או BSD מכיוון שהם גמישים יותר. לרוב הפצות לינוקס יש כלים שימושיים רבים.  ראשית, ודא שהמכונה שלך בטוחה. הבן את כל הטכניקות הנפוצות להגנה על עצמך.התחל עם היסודות - וודא שיש לך הרשאה לתקוף את היעד שלך: פשוט תקף את הרשת שלך, בקש הרשאה בכתב, או צור סביבת בדיקה משלך באמצעות מכונות וירטואליות. תקיפת מערכת, ללא קשר לתוכנה, אינה חוקית ומובטחת שתביא אותך לצרות.

ראשית, ודא שהמכונה שלך בטוחה. הבן את כל הטכניקות הנפוצות להגנה על עצמך.התחל עם היסודות - וודא שיש לך הרשאה לתקוף את היעד שלך: פשוט תקף את הרשת שלך, בקש הרשאה בכתב, או צור סביבת בדיקה משלך באמצעות מכונות וירטואליות. תקיפת מערכת, ללא קשר לתוכנה, אינה חוקית ומובטחת שתביא אותך לצרות.  בדוק את מטרתך. האם אתה יכול לגשת למערכת החיצונית? בעוד שאתה יכול להשתמש בתכונת הפינג (לרוב מערכות ההפעלה יש את זה) כדי לבדוק אם המטרה פעילה, אתה לא תמיד יכול לסמוך על התוצאות - זה תלוי בפרוטוקול ICMP, שקל מאוד להשבית אותו על ידי מנהלי מערכות פרנואידיות.

בדוק את מטרתך. האם אתה יכול לגשת למערכת החיצונית? בעוד שאתה יכול להשתמש בתכונת הפינג (לרוב מערכות ההפעלה יש את זה) כדי לבדוק אם המטרה פעילה, אתה לא תמיד יכול לסמוך על התוצאות - זה תלוי בפרוטוקול ICMP, שקל מאוד להשבית אותו על ידי מנהלי מערכות פרנואידיות.  קבע מהי מערכת ההפעלה (OS). הפעל סריקה של היציאות ונסה להריץ pOf או nmap סריקת יציאות. זה ייתן לך סקירה כללית של היציאות הפתוחות במכונה, מערכת ההפעלה, והיא יכולה אפילו לספר לך איזה סוג של חומת אש או נתב משתמשים, כך שתוכל ליצור תוכנית פעולה. ניתן להפעיל את זיהוי מערכת ההפעלה באמצעות הפרמטר -O ב- nmap.

קבע מהי מערכת ההפעלה (OS). הפעל סריקה של היציאות ונסה להריץ pOf או nmap סריקת יציאות. זה ייתן לך סקירה כללית של היציאות הפתוחות במכונה, מערכת ההפעלה, והיא יכולה אפילו לספר לך איזה סוג של חומת אש או נתב משתמשים, כך שתוכל ליצור תוכנית פעולה. ניתן להפעיל את זיהוי מערכת ההפעלה באמצעות הפרמטר -O ב- nmap.  מצא נתיב או יציאה פתוחה במערכת. יציאות נפוצות כגון FTP (21) ו- HTTP (80) מוגנות לעיתים קרובות ויכולות להיות פגיעות רק למעללים שטרם התגלו.

מצא נתיב או יציאה פתוחה במערכת. יציאות נפוצות כגון FTP (21) ו- HTTP (80) מוגנות לעיתים קרובות ויכולות להיות פגיעות רק למעללים שטרם התגלו. - נסה יציאות TCP ו- UDP אחרות שאולי נשכחו, כגון Telnet וכמה יציאות UDP שנותרו פתוחות למשחקי LAN.

- יציאה 22 פתוחה היא בדרך כלל הוכחה ששירות SSH (מעטפת מאובטחת) פועל על המטרה, שלעיתים יכול להיות פריצה לכוח אכזרי.

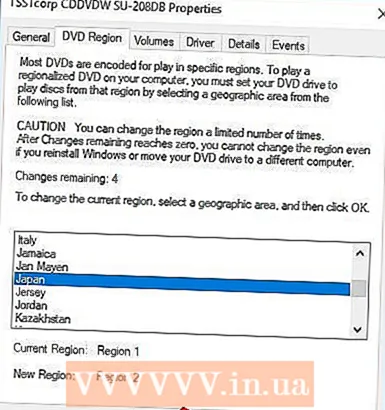

פיצחו את הסיסמה או את הליך האימות. ישנן מספר שיטות לפיצוח סיסמאות, כולל כוח אכזרי. שחרור כוח אכזרי על סיסמה הוא ניסיון למצוא כל סיסמא אפשרית מספרייה קיימת של תוכנת כוח אנושי

פיצחו את הסיסמה או את הליך האימות. ישנן מספר שיטות לפיצוח סיסמאות, כולל כוח אכזרי. שחרור כוח אכזרי על סיסמה הוא ניסיון למצוא כל סיסמא אפשרית מספרייה קיימת של תוכנת כוח אנושי - לרוב מומלץ למשתמשים להשתמש בסיסמאות חזקות, כך שהכוח הגס יכול לקחת זמן רב. אך חלו שיפורים משמעותיים בטכניקות כוח הברוט.

- רוב אלגוריתמי הגיבוב חלשים, ותוכלו לשפר מאוד את מהירות הפיצוח על ידי ניצול חולשות אלו (כמו חלוקת אלגוריתם MD5 ל -1 / 4, מה שמשפר מאוד את המהירות).

- טכנולוגיות חדשות יותר משתמשות בכרטיס המסך כמעבד נוסף - המהיר פי אלפי פעמים.

- אתה יכול גם להשתמש בטבלאות קשת כדי לפצח סיסמאות במהירות האפשרית. שים לב לפיצוח סיסמה זו טכניקה טובה רק אם כבר יש לך את הסיסמה.

- לנסות כל סיסמא אפשרית בזמן ניסיון להיכנס למכונה מרוחקת זה לא רעיון טוב, מכיוון שהיא מתגלה במהירות על ידי מערכות חדירה, מכיוון שהיא מזהמת יומני מערכות, ומכיוון שזה יכול לקחת לך שנים.

- אתה יכול גם לוודא שיש לך טאבלט מושרש עליו אתה מתקין סריקת TCP, ולאחר מכן אות מעלה אותו לאתר המאובטח. לאחר מכן, כתובת ה- IP תיפתח והסיסמה תופיע בשרת ה- proxy שלך.

- לעיתים קרובות הרבה יותר קל למצוא דרך אחרת להיכנס למערכת מאשר פיצוח סיסמאות.

וודא שיש לך הרשאות משתמש-על. נסה לקבל הרשאות שורש אם אתה ממקד למחשב * nix, או הרשאות מנהל אם אתה מנסה להיכנס למערכת Windows.

וודא שיש לך הרשאות משתמש-על. נסה לקבל הרשאות שורש אם אתה ממקד למחשב * nix, או הרשאות מנהל אם אתה מנסה להיכנס למערכת Windows. - רוב המידע החיוני החיוני יהיה מאובטח ותזדקק לרמת גישה מסוימת כדי לגשת אליו. כדי להציג את כל הקבצים במחשב אתה זקוק להרשאות משתמש-על - חשבון משתמש בעל אותן זכויות כמו משתמש הבסיס במערכות הפעלה לינוקס ו- BSD.

- עבור נתבים זהו חשבון "admin" כברירת מחדל (אלא אם כן הוא שונה). ב- Windows זהו חשבון מנהל המערכת.

- קבלת גישה לחיבור לא אומר שאתה יכול לגשת אליו בכל מקום. רק משתמש-על, חשבון מנהל המערכת או חשבון הבסיס יכולים לעשות זאת.

השתמש בטריקים שונים. לעתים קרובות, קבלת מעמד של משתמש-על תדרוש ממך להשתמש בטקטיקות כדי ליצור 'הצפת מאגר', מה שעלול לגרום לזריקת זיכרון ולאפשר לך להזריק קוד או לבצע משימה ברמה גבוהה יותר ממה שיש לך בדרך כלל גישה אליה.

השתמש בטריקים שונים. לעתים קרובות, קבלת מעמד של משתמש-על תדרוש ממך להשתמש בטקטיקות כדי ליצור 'הצפת מאגר', מה שעלול לגרום לזריקת זיכרון ולאפשר לך להזריק קוד או לבצע משימה ברמה גבוהה יותר ממה שיש לך בדרך כלל גישה אליה. - במערכות דומות ליוניקס זה יקרה אם התוכנה עם הבאג קבעה את bit setuid, כך שהתוכנית תפעל כמשתמש אחר (משתמש-העל, למשל).

- אתה יכול לעשות זאת רק אם אתה כותב או מוצא תוכנית לא מוגנת שתוכל להריץ במחשב שלהם.

צור דלת אחורית. לאחר שהשתלטת על המערכת במלואה, מומלץ לוודא שאתה יכול לחזור. אתה יכול לעשות זאת על ידי יצירת "דלת אחורית" בשירות מערכת חשוב, כגון שרת SSH. עם זאת, ייתכן שהדלת האחורית שלך תוסר שוב במהלך שדרוג המערכת הבא. האקר מנוסה באמת יפתח את המהדר עצמו, כך שכל תוכנה מהודרת תוכל להפוך לדרך פוטנציאלית לחזור.

צור דלת אחורית. לאחר שהשתלטת על המערכת במלואה, מומלץ לוודא שאתה יכול לחזור. אתה יכול לעשות זאת על ידי יצירת "דלת אחורית" בשירות מערכת חשוב, כגון שרת SSH. עם זאת, ייתכן שהדלת האחורית שלך תוסר שוב במהלך שדרוג המערכת הבא. האקר מנוסה באמת יפתח את המהדר עצמו, כך שכל תוכנה מהודרת תוכל להפוך לדרך פוטנציאלית לחזור.  טשטש את עקבותייך. אל תודיעו למנהלי המערכת שהמערכת שלהם נפגעה. אל תשנה את האתר (אם הוא קיים), ואל תיצור יותר קבצים ממה שאתה באמת צריך. אל תיצור משתמשים חדשים. פעל בהקדם האפשרי. אם תיקנת שרת כגון SSHD, ודא שהסיסמה שלך כלולה בקוד. אם מישהו מנסה להיכנס עם הסיסמה הזו, השרת צריך להכניס אותם, אבל זה בהחלט לא אמור להכיל נתונים קריטיים.

טשטש את עקבותייך. אל תודיעו למנהלי המערכת שהמערכת שלהם נפגעה. אל תשנה את האתר (אם הוא קיים), ואל תיצור יותר קבצים ממה שאתה באמת צריך. אל תיצור משתמשים חדשים. פעל בהקדם האפשרי. אם תיקנת שרת כגון SSHD, ודא שהסיסמה שלך כלולה בקוד. אם מישהו מנסה להיכנס עם הסיסמה הזו, השרת צריך להכניס אותם, אבל זה בהחלט לא אמור להכיל נתונים קריטיים.

טיפים

- אלא אם כן אתה האקר מומחה או מקצועי, השימוש בטכניקות אלה במחשב ידוע של חברות או ממשלות מבקש צרות. ישנם אנשים בעלי ידע רב ממך ותפקידם להגן על מערכות אלה. ברגע שהם יגיעו אליכם, הם עשויים לעקוב אחר פולשים לאסוף ראיות מפלילות לפני שהם נוקטים צעדים משפטיים. המשמעות היא שאתה עשוי לחשוב שיש לך גישה חופשית לאחר פריצה למערכת, כשבמציאות אתה צופה וניתן לעצור בכל עת.

- האקרים הם האנשים שבנו את האינטרנט, יצרו לינוקס ועבדו על תוכנת קוד פתוח. רצוי לקבל הבנה טובה של פריצה, מכיוון שהמקצוע מכובד מאוד ודורש ידע מקצועי רב כדי להיות מסוגל לעשות משהו מעניין בסביבה אמיתית.

- זכור שאם המטרה שלך לא מנסה בכל כוחם להרחיק אותך, לעולם לא תהיה לך טוב. ברור שאתה לא צריך להתנשא ולחשוב שאתה הכי טוב בעולם. הפוך את זה למטרה שלך: אתה צריך להשתפר ולהשתפר. כל יום שלא למדתם משהו חדש הוא יום מבוזבז. אתה מה שחשוב. להיות הכי טובים בכל מקרה. אל תעשו חצי מהעבודה, עליכם לעשות הכל. כמו שיודה היה אומר, "עשה זאת או אל תעשה זאת. אין ניסיון."

- אמנם טוב שיש דרכים חוקיות ובטוחות לממש, אבל האמת הקשה היא שאם לא תבצע פעולות שעלולות להיות בלתי חוקיות, לא תהיה לך ממש טוב. אינך יכול באמת להפוך למישהו בתחום זה אם אינך מחפש בעיות אמיתיות במערכות אמיתיות, עם סיכון אמיתי להיתפס. תזכור את זה.

- זכרו, פריצה לא קשורה לפרוץ למחשבים, לקבל עבודה בתשלום גבוה, למכור מעללים בשוק השחור ולעזור לפרוץ מכונות מאובטחות. אתה כאן לֹא לסייע למנהל במשימתו. אתה כאן כדי הכי טוב להפוך ל.

- קרא ספרים ברשתות TCP / IP.

- יש הבדל גדול בין האקר לקרקר. פריצה מונעת מרוע (בעיקר כסף), בעוד האקרים מנסים לגלות מידע ולצבור ידע על ידי חקירה, עקיפת אבטחה בכל דרך שהיא, דבר שלא תמיד יכול להיות חוקי.

אזהרות

- למרות ששמעת אחרת, עדיף לא לעזור לאנשים לשנות תוכניות או מערכות. זה נחשב חלש מאוד ויכול להוביל להסרתך מקהילות פריצה. אם אתה חושף ניצול פרטי שמישהו מצא, הוא יכול להפוך לאויב שלך. ואותו אדם כנראה טוב ממך.

- לעולם אל תעשי זאת רק בשביל הכיף. זכרו שזה לא משחק לפרוץ לרשת, אלא כלי רב עוצמה לשינוי העולם. אל תבזבז את זמנך בהתנהגות ילדותית.

- היזהר ממה שאתה מתכוון לפרוץ. אתה אף פעם לא יודע אם זה שייך לממשלה.

- היזהר ביותר אם אתה חושב שמצאת סדק קל מאוד או פגם ביטחוני בולט. מאבטח מקצועי עשוי לנסות להערים עליכם או להשאיר צנצנת דבש פתוחה עבורכם.

- אל תמחק קבצי יומן שלמים, אלא רק את השינויים המפלילים בקובץ. האם יש גיבוי של קובץ היומן? מה אם הם פשוט יחפשו אחר ההבדלים וימצאו בדיוק את מה שמחקתם? חשבו תמיד היטב על מעשיכם. עדיף למחוק שורות שרירותיות מקובץ היומן, כולל שלך.

- אם אתה לא ממש בטוח לגבי הכישורים שלך, עדיף לא לפרוץ לרשתות של חברות, ממשלות או ביטחון. למרות שיש להם ביטחון חלש, יש להם הרבה כסף ומשאבים כדי לאתר אותך ולעצור אותך. אם אכן תמצאו חור ברשת כזו, עדיף להשאיר זאת להאקר מנוסה ואמין שיכול לעשות משהו טוב עם המידע הזה.

- שימוש לרעה במידע זה יכול להוות פשע לאומי ובינלאומי. מאמר זה אינפורמטיבי ויש להשתמש בו רק למטרות תקינות אתית - ולא חוקיות.

- פריצה לא רצויה למערכת של מישהו אחר אינה חוקית, לכן אל תעשו זאת ללא אישור מפורש של בעל המערכת שאתם מנסים לפרוץ.

צרכים

- מחשב נייד (מהיר) או מחשב נייד עם חיבור לאינטרנט.

- פרוקסי (אופציונלי)

- סורק IP